iOS 17-26 使用 Filza

最近 DarkSword 这个漏洞可谓是让越狱社区死灰复燃了,目前研究人员已经可以利用 DarkSword + 修补过的 FilzaJailed 程序来实现对设备上任意文件的访问权限。

说明

以下内容仅供交流学习,毕竟是新出的漏洞,不稳定很正常。注意不支持 A19 和 M5 芯片的设备,这些芯片有额外的硬件安全功能(MTE),因此破解不了。系统方面只要是 DarkSword 支持的版本都可以,没记错的话是 iOS 17.0-26.0.1,但不包括 iOS 18.7.2-18.7.7。

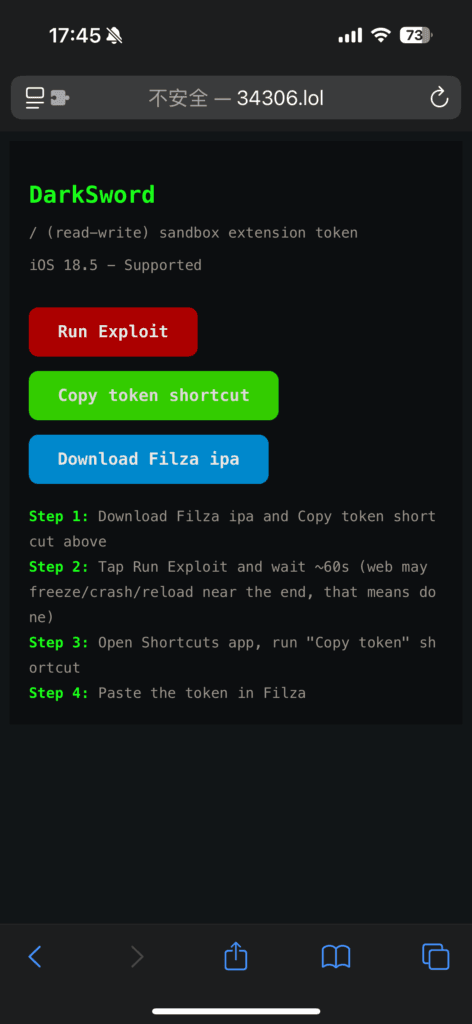

因为 DarkSword 是以 WebKit 为源头的一系列漏洞,因此操作在网页端完成:http://34306.lol/darksword(自行复制到浏览器打开)

特别提醒:越狱也好,还是这次的 DarkSword 也好,本质上都是在自己黑自己,操作前请自行甄别访问、安装的软件是否可信。

获取修补版 Filza

两个链接,一个在网站上挂着,另一个在 GitHub 上。版本似乎不太一样,GitHub 上的版本我用不了,但是网站上的可以。

网站上的:http://34306.lol/darksword/Filza_SBX_Token.ipa(自行复制到浏览器打开)

GitHub:Releases · 34306/FilzaJailedDS

下载之后需要侧载,怎么侧载不用我说了吧,SideStore 就可以。

获取快捷指令

点击网站上的“Copy Token Shortcut”按钮,获取快捷指令。正常情况下快捷指令这个 App 是预装的,如果你嫌它没用卸载了的话那么请先下回来。

内容不多,和获取 MobileGestalt 的快捷指令几乎一模一样。

获取权限

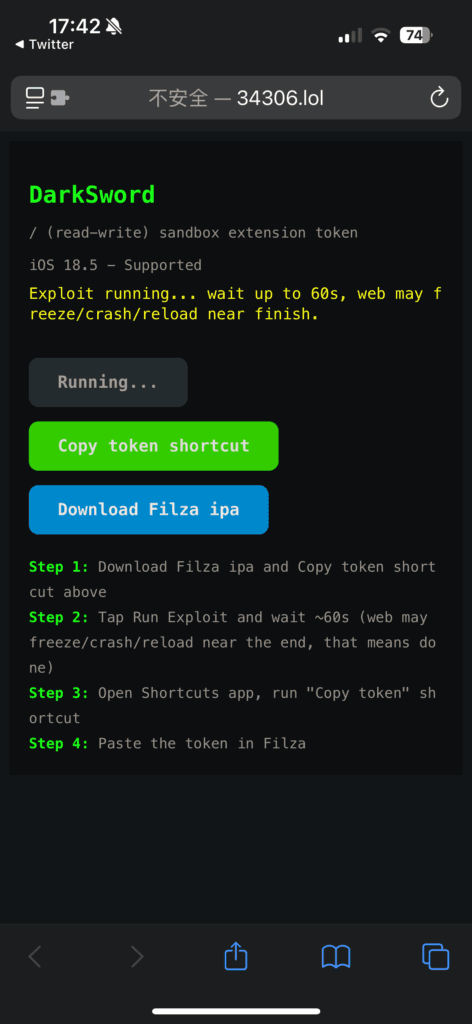

点击“Run Exploit”按钮,开始执行,点击完之后等待至少 60 秒。如果看不到这个按钮,提示“Not available”,那就是用不了。

网页如果卡死、崩溃、刷新等就代表逃逸成功,由于这个特点网页不一定可以顺利提示操作成功。我第一次的时候有提示,但是忘记截图了,后面就没再见过提示。如果你确信已经等了超过 60 秒的时间,那么就可以直接尝试下一步了。

获取 Token

注意和大模型的那个 Token 没有任何关系,这里的 Token 是比较传统的意思,即令牌。

运行刚刚导入的“Copy Token”快捷指令,这样会把获取到的 Token 复制到剪贴板。

如果报错那么就返回上一步多试几次,如果试了好几次还不行那就是用不了!

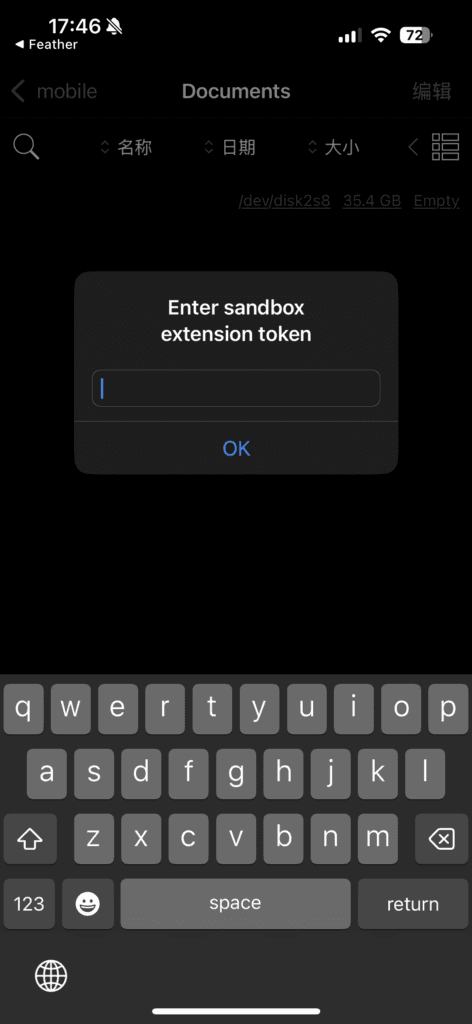

向 Filza 导入 Token

Filza 一定要安装那个特制版的,普通版的不行。

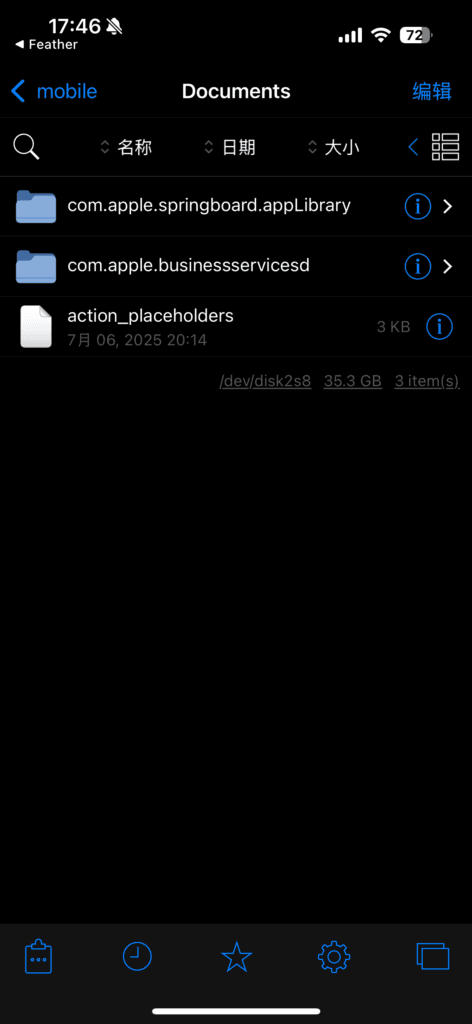

第一次打开,会提示你输入沙盒逃逸 Token,如果刚刚你已经运行过一次快捷指令,那么直接粘贴即可。

刚刚输入完还不会有任何显示,退出重进或者刷新一下,就可以看到文件了。

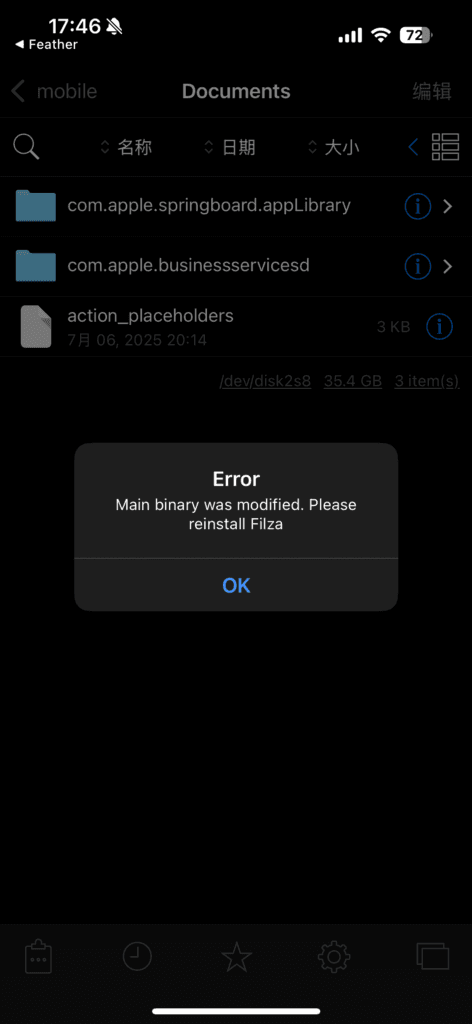

注意由于 Filza 本身的反盗版机制,在使用这个版本的时候可能会触发检测,并提示“主程序被篡改,请重新安装”。目前还没有解决方法,但目前看来只要不打开设置或者浏览 Applications 目录就不会触发检测。比如我这里换了一个主题,没多久就触发检测了:(不小心触发了也没关系,因为触发之后不影响退出重进然后继续用。)

玩的开心~